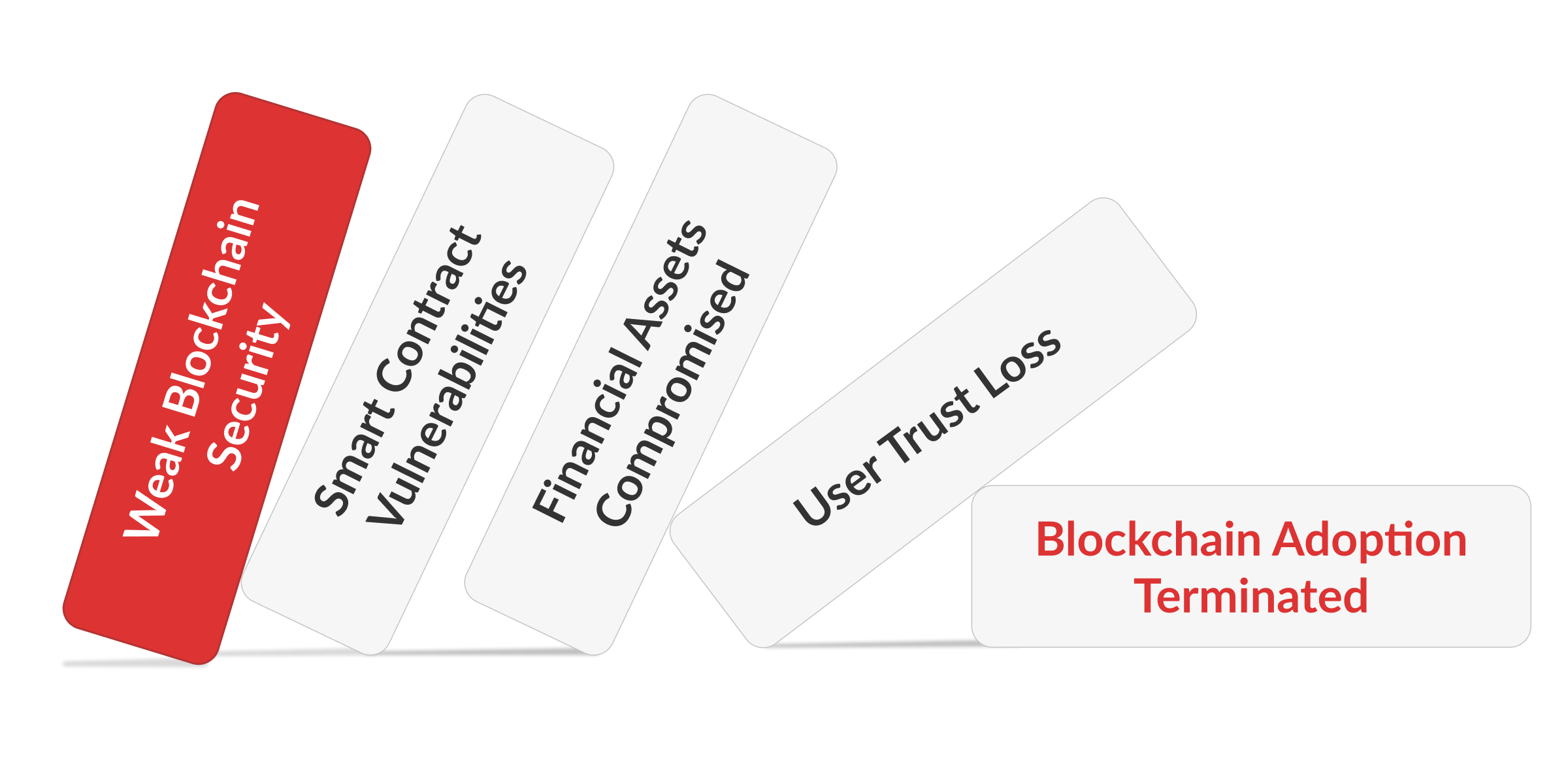

¿Sabía que la cadena de bloques no es realmente a prueba de balas a pesar de su reputación de seguridad blindada? A medida que la tecnología blockchain revoluciona sectores que van desde las finanzas a la sanidad, su creciente adopción trae consigo una cruda realidad: los problemas de seguridad van en aumento. Los contratos inteligentes y las vulnerabilidades de los protocolos de red plantean importantes riesgos para la cadena de bloques, amenazando datos y activos.

Este artículo revela problemas críticos de seguridad de blockchain en los proyectos de software actuales. También muestra cómo los servicios estratégicos de pruebas de blockchain pueden ser su mejor defensa, garantizando soluciones de blockchain fiables.

Por qué la seguridad es vital en el desarrollo de cadenas de bloques

Las características inherentes a la tecnología blockchain -descentralización, inmutabilidad y transparencia- hacen que la seguridad sea una necesidad. La seguridad de la cadena de bloques no es sólo una cuestión de codificación; se trata de mantener el dinero, la privacidad, la confianza y el crecimiento de los usuarios. Los siguientes factores clave subrayan por qué la seguridad de la cadena de bloques debe ser una prioridad absoluta durante todo el ciclo de vida del desarrollo.

Permanencia de errores

Una de las características que definen la cadena de bloques es su inmutabilidad, lo que significa que los datos no pueden alterarse una vez registrados. Aunque esto es un punto fuerte frente a la manipulación, se convierte en una vulnerabilidad crítica si se introducen en la cadena transacciones no autorizadas o códigos de contratos inteligentes destructivos.

Esta inmutabilidad pone en juego la seguridad, exigiendo una cuidadosa atención a los detalles y una audaz mitigación de las amenazas. Para evitar que las acciones dañinas o los errores de codificación se vuelvan irreversibles, es esencial contar con potentes medidas de seguridad.

Grandes sumas de dinero y grandes riesgos

Los sistemas de cadena de bloques suelen gestionar criptomonedas y una creciente colección de activos digitales, lo que los convierte en objetivos principales de los ciberataques. La posibilidad de obtener importantes beneficios financieros atrae a sofisticados ciberdelincuentes, especialmente en el ámbito de las finanzas descentralizadas (DeFi).

En este entorno en el que hay mucho en juego, una seguridad deficiente de la cadena de bloques no es un mero descuido técnico, sino una invitación a pérdidas financieras potencialmente catastróficas, en las que las brechas pueden suponer el robo de millones de dólares en cuestión de segundos.

Recientemente, en febrero de 2025, la bolsa Bybit sufrió un asombroso ataque de 1.500 millones de dólares, el mayor robo de criptomonedas de la historia. Este ataque, que se cree que fue orquestado por piratas informáticos norcoreanos, demostró que incluso las «billeteras frías» supuestamente seguras son vulnerables, lo que pone de relieve los riesgos financieros extremos en este espacio.

Confianza en la descentralización

El revolucionario atractivo de la tecnología Blockchain reside en su modelo descentralizado. La confianza de los usuarios no se deposita en las autoridades centrales, sino en la integridad del código del sistema y los protocolos subyacentes.

Cualquier vulnerabilidad de blockchain saboteará directamente esta confianza, que es la piedra angular de la adopción de blockchain y de su sostenibilidad a largo plazo. Los fallos de seguridad corrompen la confianza de los usuarios, acabando potencialmente con una mayor aceptación, así como con el crecimiento de las redes y aplicaciones de blockchain.

Contratos inteligentes potentes pero arriesgados

Los contratos inteligentes, el código autoejecutable en el corazón de muchas aplicaciones blockchain, son potentes herramientas de automatización y descentralización. Sin embargo, su complejidad y sus intrincadas fases de desarrollo recién nacidas suelen dar lugar a vulnerabilidades. A menudo, estas vulnerabilidades pueden ser demasiado sutiles o complejas para detectarlas mediante los métodos tradicionales y, sin embargo, los atacantes las aprovechan y causan efectos devastadores.

Garantizar la seguridad de los contratos inteligentes mediante estrictas soluciones de seguridad de blockchain es vital. Estas soluciones evitarán la funcionalidad forzada al tiempo que protegen a los usuarios de los riesgos financieros y operativos.

Equilibrar la transparencia con la privacidad del usuario

Aunque la transparencia es un principio básico de la cadena de bloques, también plantea posibles problemas de privacidad. Por su diseño, todos los datos de las transacciones son de acceso público, lo que puede suscitar preocupación por la revelación de información sensible de los usuarios.

Pensemos en la filtración de datos de Ledger 2023, en la que se reveló información personal de casi un millón de usuarios de monederos físicos de Ledger, incluidos nombres, direcciones, números de teléfono y direcciones de correo electrónico.

Aunque la criptomoneda permaneció segura en la cadena de bloques, esta filtración de datos de usuarios puso de manifiesto los graves riesgos para la privacidad cuando la información de los usuarios fuera de la cadena está vinculada a la actividad de la cadena de bloques.

Los protocolos de seguridad de datos de blockchain son cruciales para equilibrar la transparencia y la privacidad, salvaguardar los datos confidenciales y evitar el acceso no autorizado, manteniendo al mismo tiempo la integridad de la cadena de bloques.

Navegar por el panorama normativo

A medida que la tecnología blockchain madura y su impacto se amplía, las regulaciones también se intensificarán naturalmente, en particular en torno a la seguridad y la protección de los usuarios. El cumplimiento de las normativas emergentes no es sólo una necesidad legal, sino un factor clave para generar confianza durante la vida a largo plazo de los proyectos de blockchain.

Las prácticas de desarrollo seguras y las medidas de seguridad son esenciales para navegar por este panorama normativo en evolución, ayudándole a evitar posibles consecuencias legales y financieras.

Principales problemas de seguridad de la cadena de bloques

Aunque la tecnología blockchain contiene características de seguridad a través de la descentralización y la criptografía avanzada, todavía no es inmune a las amenazas.

La identificación proactiva de los posibles problemas de seguridad de las cadenas de bloques es crucial para proteger los activos y preservar la confianza fundamental en los sistemas de cadenas de bloques. Exploremos las vulnerabilidades generales de blockchain y cómo las estrategias de pruebas específicas pueden hacer frente eficazmente a estos riesgos.

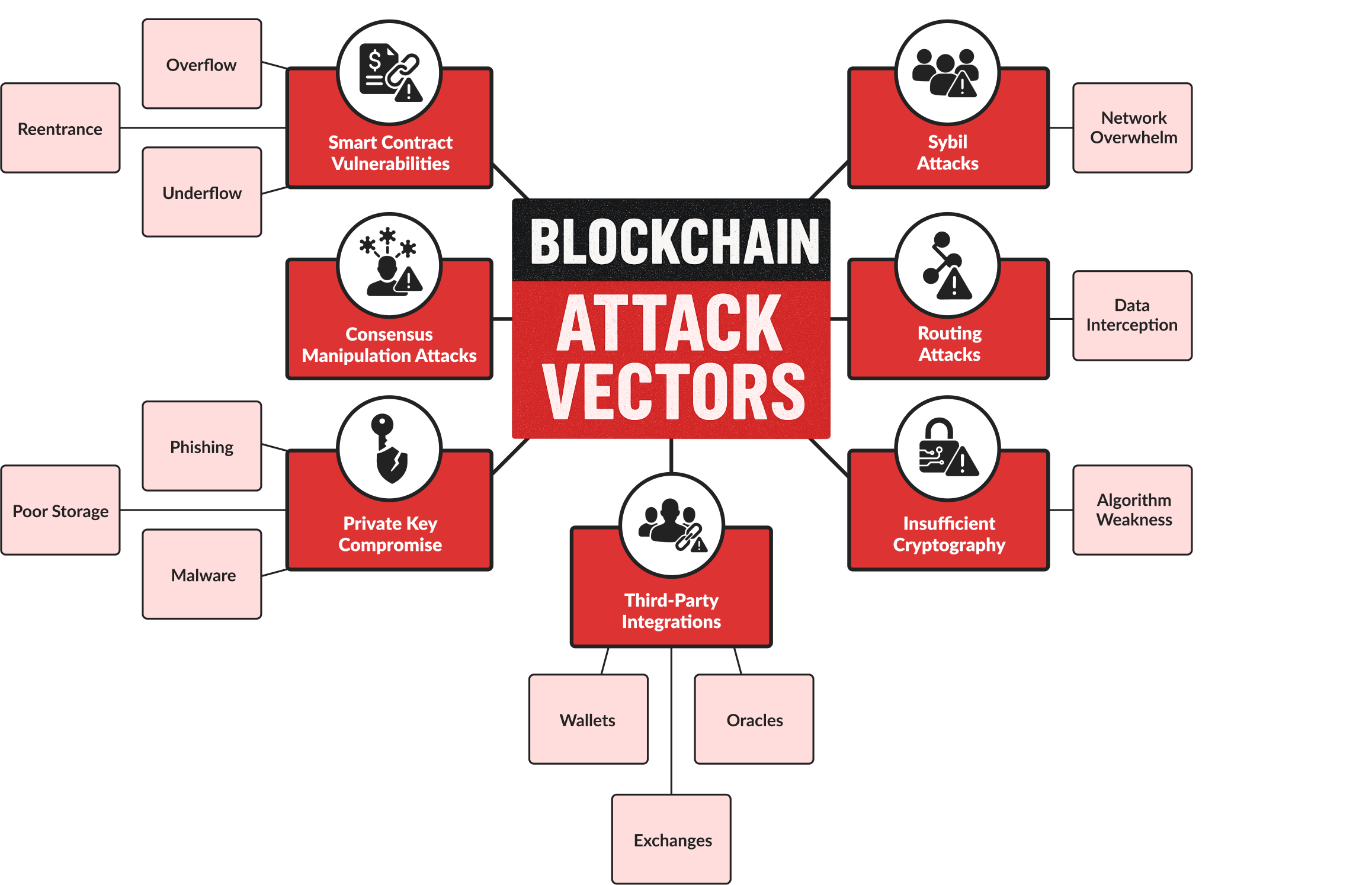

Vulnerabilidades de los contratos inteligentes

Los contratos inteligentes están diseñados para automatizar transacciones sin mediadores, pero a menudo son objetivos principales para los atacantes. Incluso pequeños fallos o errores lógicos en el código de los contratos inteligentes pueden dar lugar a transacciones no autorizadas, drenaje de fondos o interrupción de las operaciones. El infame pirateo del DAO es un ejemplo desgarrador de las vulnerabilidades del código de los contratos inteligentes de Ethereum, que provocó una pérdida sustancial de fondos.

Las auditorías de contratos inteligentes emplean revisiones exhaustivas del código por parte de expertos en seguridad de blockchain, aprovechando herramientas sofisticadas como analizadores estáticos y métodos de verificación formal. Son esenciales para detectar y corregir estas vulnerabilidades, comprobando sistemáticamente problemas comunes como ataques de reentrada y errores de desbordamiento.

Ataques contra el consenso

La seguridad de muchas cadenas de bloques se basa en un mecanismo de consenso, a menudo un Proof-of-Work o un Proof-of-Stake. Esto significa que una única entidad o grupo coludido controla más del 50% de la potencia minera o participación de la red.

En tal caso, la entidad o grupo coludido puede manipular potencialmente la cadena de bloques. Este control podría permitir acciones maliciosas, como el doble gasto de criptomoneda o el bloqueo de transacciones legítimas. Las redes de blockchain más pequeñas, con menos poder de minería o estaca distribuido, son sensibles a estos riesgos.

Las pruebas de penetración, que simulan ciberataques sofisticados, son cruciales para evaluar la resistencia de una red blockchain frente a ataques del 51% y manipulaciones similares del mecanismo de consenso.

Compromiso de la clave privada

Las claves privadas garantizan el acceso y el control de los activos de la cadena de bloques. Estas claves criptográficas son la puerta de entrada a la gestión de activos digitales. Si los activos asociados se pierden, son robados o se ven comprometidos, se vuelven irrecuperables. Entre los vectores de ataque más comunes se encuentran los esquemas de phishing, las infecciones de malware dirigidas al almacenamiento de claves y las prácticas erróneas de gestión de claves.

Las evaluaciones rigurosas de la seguridad de las claves privadas evaluarán todo el ciclo de vida de la generación de claves, protegerán su almacenamiento y confirmarán su gestión. Estas evaluaciones son vitales para evitar accesos no autorizados. Incluyen pruebas de seguridad de los monederos de hardware, las técnicas de cifrado y los procesos de recuperación de claves.

Ataques sibilinos

En un ataque Sybil, un único hacker intenta subvertir una red descentralizada creando muchas identidades o nodos falsos. Al controlar muchos nodos, el atacante puede influir en el funcionamiento de la red, perturbando potencialmente los mecanismos de consenso, manipulando los procesos de votación o lanzando ataques de denegación de servicio. Las pruebas de seguridad de la red incluyen múltiples simulaciones de ataques Sybil para evaluar la capacidad de la red para funcionar en condiciones perjudiciales.

Ataques de enrutamiento

Las redes Blockchain dependen de la propagación oportuna y precisa de datos entre nodos. Los ataques de enrutamiento utilizan vulnerabilidades en la infraestructura de comunicación de la red para bloquear y potencialmente alterar los datos mientras se transmiten. Los atacantes pueden intentar retrasar la propagación de transacciones, manipular pedidos o añadir información falsa a la red.

Es esencial realizar pruebas minuciosas de seguridad de la red para analizar la infraestructura de red en busca de vulnerabilidades a ataques de enrutamiento e interceptación de datos. Estas pruebas se centran en validar el cifrado de los datos en tránsito y la resistencia de los nodos de la red frente a diversos vectores de ataque.

Protección criptográfica insuficiente

La seguridad de las cadenas de bloques se basa en la solidez e integridad de los algoritmos criptográficos. Sin embargo, los algoritmos criptográficos no son estáticos; pueden volverse vulnerables a medida que se descubren nuevos ataques.

Además, incluso los algoritmos más potentes pueden debilitarse con una implementación inadecuada. La validación criptográfica es un aspecto crítico de la seguridad de las cadenas de bloques. Implica pruebas rígidas para verificar la correcta implementación de los algoritmos criptográficos y garantizar que cumplen las normas de seguridad actuales y futuras. Este enfoque con visión de futuro es necesario para protegerse de las amenazas emergentes, incluido el impacto potencial de la computación cuántica en los métodos criptográficos actuales.

Ampliación de la superficie de ataque

Las aplicaciones Blockchain rara vez existen de forma aislada. Interactúan con sistemas externos, incluidos monederos de criptomonedas, intercambios, oráculos de datos y API tradicionales.

Las vulnerabilidades en estas integraciones de terceros pueden crear nuevos puntos de entrada para los atacantes, comprometiendo toda la aplicación blockchain. Para evaluar la seguridad de todos los componentes y API de terceros es necesario realizar pruebas de integración exhaustivas, centradas en las soluciones de seguridad de blockchain.

Las pruebas de integración incluyen pruebas estrictas de penetración y seguridad de oráculos, integraciones de monederos e interfaces de intercambio para garantizar que no se conviertan en eslabones débiles del sistema global.

Pruebas de Blockchain: Nuestras estrategias y prácticas

Tenemos más de 10 años de experiencia en pruebas de blockchain y 16 años de tenencia apoyando a varias industrias como fintech, medios y entretenimiento, comercio electrónico y juegos. Sabemos de todo corazón que una estrategia exitosa de pruebas de blockchain implica pruebas manuales y automatizadas, haciendo hincapié en la seguridad y el rendimiento.

Estrategias para las pruebas manuales

Las pruebas manuales son esenciales para las pruebas de usabilidad, la exploración de escenarios complejos y la identificación de errores sutiles. También es útil para probar interfaces de usuario y pruebas funcionales.

Por ejemplo, nuestros QA manuales encontraron errores relacionados con la UX en Trustee Plus, una aplicación financiera con un monedero criptográfico seguro y una tarjeta de pago.

Estrategias para las pruebas automatizadas

Las pruebas automatizadas son vitales para las tareas repetitivas, las pruebas de regresión y la coherencia. A menudo utilizamos pruebas automatizadas para:

- Pruebas unitarias de contratos inteligentes

- Pruebas de rendimiento

- Análisis de seguridad

Mejores prácticas de pruebas

Revisamos y seleccionamos nuestras prácticas de pruebas más eficaces, entre las que se incluyen las siguientes:

- Pruebas tempranas y frecuentes. Integrar las pruebas en todo el ciclo de vida del desarrollo.

- Cobertura de pruebas exhaustiva. Probar todos los aspectos de la aplicación blockchain.

- Entornos de prueba realistas. Simule las condiciones del mundo real.

- Auditorías de seguridad. Realice auditorías de seguridad periódicas a cargo de expertos independientes.

- Utilice herramientas adecuadas. Utilice herramientas y marcos especializados para las pruebas de blockchain.

- Colaboración. Fomentar la colaboración entre desarrolladores, probadores y expertos en seguridad.

- Documentación. Mantenga la documentación de los planes, casos y resultados de las pruebas.

Explore recursos de ciberseguridad acreditados como NIST, NSA o CISA, así como portales de noticias como DarkReading y Krebs on Security, para obtener información adicional sobre el cambiante panorama de las amenazas.

Dado que las amenazas surgen constantemente y las técnicas de ataque son cada vez más sofisticadas, ya no le bastará con confiar en las auditorías de seguridad periódicas. Implementar una supervisión continua e integrar herramientas de pruebas automatizadas en el proceso de desarrollo es esencial para una seguridad proactiva de blockchain. Este enfoque permite la detección temprana de anomalías, regresiones y vulnerabilidades.

Resumen

Garantizar una seguridad sólida de la cadena de bloques es un proceso continuo que exige una atención cuidadosa en cada fase del desarrollo. Mediante la aplicación de pruebas estrictas de los servicios y protocolos de blockchain en todas las capas del sistema -desde los contratos inteligentes hasta los protocolos de red-, los desarrolladores pueden identificar y abordar los problemas de seguridad de blockchain antes de que los piratas informáticos los exploten.

Este compromiso con las pruebas de blockchain es necesario para salvaguardar valiosos activos digitales, mantener la confianza de los usuarios e impulsar la adopción segura de la tecnología blockchain.

Para fortalecer sus defensas y minimizar las vulnerabilidades, considere la posibilidad de integrar servicios esenciales como las pruebas de penetración y las auditorías de seguridad directamente en su ciclo de vida de desarrollo.

La identificación proactiva de los puntos débiles puede ayudarle a construir una solución blockchain sólida y segura. Al explorar estas oportunidades para reforzar su seguridad, recuerde la experiencia de las pruebas especializadas de blockchain.

Nuestro equipo de QAwerk ofrece pruebas de seguridad exhaustivas para confirmar que sus aplicaciones son resistentes a las amenazas. Siempre que esté listo para incorporar la seguridad impulsada por blockchain en su negocio, póngase en contacto con nuestros expertos para obtener ayuda.